漏洞概况

网络安全研究人员@karzan_0x455近日公开了针对CVE-2023-41992漏洞的概念验证(PoC),该高危iOS内核漏洞虽已被苹果公司在2023年修复,但新披露的技术细节显示,恶意应用可能利用该漏洞绕过签名验证并提升权限。

技术细节

该本地权限提升漏洞源于iOS内核证书验证机制缺陷,苹果在2023年9月的安全公告中承认:“该漏洞可能已在iOS 16.7之前版本中被主动利用”。受影响系统包括:

iOS 16.7/17.0.1

iPadOS 16.7/17.0.1

macOS 12.7/13.6

watchOS 9.6.3/10.0.1

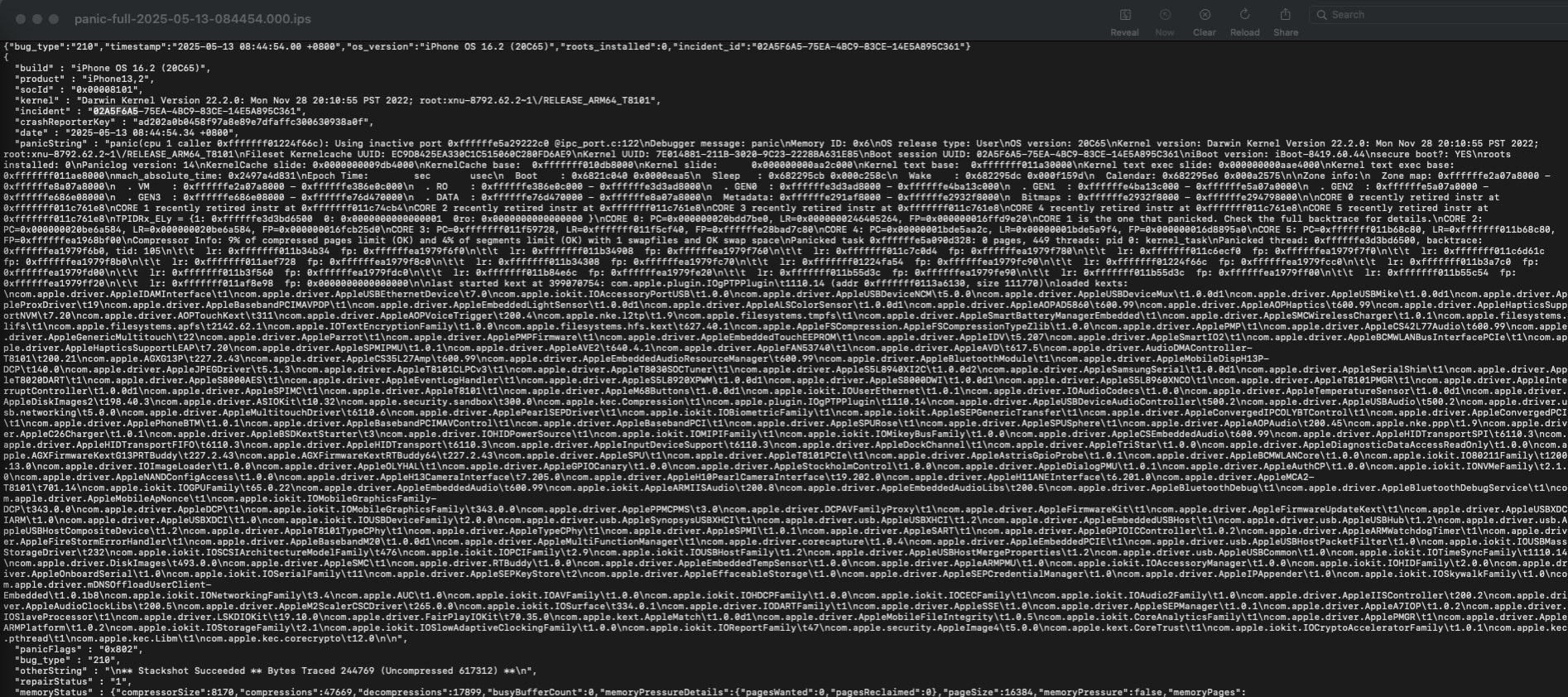

苹果通过增强证书验证逻辑和强化内核级检查完成了修复。研究人员发布的PoC包含完整内核崩溃日志和漏洞行为分析,虽未构成完整攻击链,但为潜在漏洞利用开发提供了全部要素。

潜在影响

该内核级漏洞对越狱社区具有特殊价值,可能被武器化用于:

部署TrollStore安装方法

更新Serotonin等半越狱工具

构建iOS越狱攻击链组件

尽管漏洞已修复,未升级至iOS 16.7及以上版本的用户仍面临风险。越狱开发者可能尝试将该漏洞集成至针对未修复旧设备的工具中。

文章转载自“FREEBUFF”官方网站